Рубрики

МЕНЮ

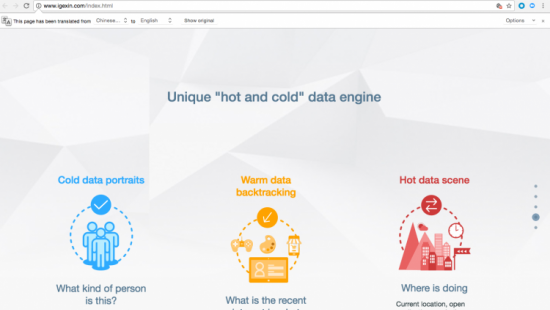

Igexin похищал данные пользователей через приложения из Google Play

Как минимум 500 приложений, загруженных из Google Play более 100 миллионов раз, содержали бекдор, который позволял разработчикам устанавливать на устройства пользователей различные шпионские программы

Виталий Войчук

В приложения был встроен SDK под названием Igexin, который упрощал подключение к рекламным сетям и показ пользователям таргетированных объявлений, сообщает "3Dnews".

Как только человек устанавливал приложение с вредоносной версией Igexin, SDK мог в любое время незаметно загружать обновление со шпионским программным обеспечением.

Наиболее серьёзные шпионские программы, которые устанавливались на телефоны — это пакеты для кражи историй звонков, включая время, номер вызывающего и информацию о том, был ли звонок принят. Также SDK позволял похищать данные GPS, списки ближайших беспроводных сетей и установленных приложений.

"Igexin — это нечто уникальное, поскольку сами по себе разработчики приложений не являются авторами вредоносной функциональности, а также не управляют и даже могут не знать о вредоносном коде, который впоследствии может быть исполнен, — написали исследователи Lookout. — Вместо этого агрессивная активность инициируется сервером под управлением Igexin".

Среди приложений, которые находились под контролем SDK — следующие:

- игры для подростков (одна из них с 50-100 млн. загрузок);

- погодные приложения (одно из них с 1-5 млн. загрузок);

- интернет-радио (от 500 тысяч до 1 млн. загрузок);

- фоторедакторы (1-5 млн. загрузок);

- приложения, связанные с образованием, здоровьем, путешествиями, эмодзи и домашними видеокамерами.

Не каждое из 500 приложений незаметно устанавливало плагины. По словам Lookout, любое из них могло позволить разработчикам SDK загружать и устанавливать плагины в любое время. Единственным ограничением была система разрешений Android.

Google сообщила, что предприняла все необходимые меры по защите пользователей.

Фото: "3Dnews"

Читайте Comments.ua в Google News

Обсуждения

Новости партнеров

Новости

-

сегодня, 00:35Почему Трамп изменил позицию по помощи Украине: стала известна главная причина

-

23 апреля 2024, 23:56Карьерный рост по-русски: кого оккупанты назначают директорами

-

23 апреля 2024, 23:09В РФ хотят ввести уголовную ответственность за веру в дьявола

-

23 апреля 2024, 22:55Мучительная летальная болезнь Кадырова: росСМИ выяснили страшный диагноз

-

23 апреля 2024, 22:41Как восстановить экономику Украины, когда не хватает 4,5 млн человек: эксперт назвал два способа

-

23 апреля 2024, 22:15Испортит погоду по всей стране: в Украину идет новый "нелетний" циклон

-

23 апреля 2024, 22:02Стало известно, в каких странах чаще всего разводятся

-

23 апреля 2024, 21:35Почему активно обсуждают угрозу стратегического прорыва с флангов: к востоку срочно перебрасывают резервы

-

23 апреля 2024, 21:25Приоритетное для РФ направление: где враг готовит наступление

-

23 апреля 2024, 21:22Сенат решил отложить голосование за помощь Украине. Стала известна причина

-

23 апреля 2024, 21:04Россия подготовила новое оружие для фронта. Стало известно, какие цели оно может поразить

-

23 апреля 2024, 20:41В РФ начали судить как «военного преступника» первого нардепа. Стала известна его реакция

-

23 апреля 2024, 20:23Пытаемся удержать Донбасс. Военный откровенно рассказал, что крайне необходимо фронту

-

23 апреля 2024, 20:23РФ продвигается благодаря тактике выдавливания: каковы ее плюсы и минусы

-

23 апреля 2024, 20:04Трамп назвал Джонсона молодцом. Что ему понравилось в пакете о помощи Украине

-

26 мая 2022, 20:32

Беларусь создает военное командование Юг на границе с Украиной: что это значит – что задумал Лукашенко

-

26 мая 2022, 16:18

Дефицит соли в Украине: можно ли было его избежать – как скоро проблема будет решена

-

26 мая 2022, 15:32

Почему расширение НАТО важно для США и Украины – стоит ли Киеву искать альтернативу

-

26 мая 2022, 13:05

На Западе снова хотят умиротворить Путина: почему звучат такие заявления – правильно ли реагирует Украина

-

26 мая 2022, 10:42

Визы для россиян: какова вероятность их введения Украиной – почему именно сейчас поднят этот вопрос

-

26 мая 2022, 08:02В Генштабе назвали главную цель врага на ближайшие дни

-

25 мая 2022, 17:00

Путин хочет «спасать» россиян в Херсоне и Запорожье: о чем новый указ президента РФ – как реагировать Киеву

-

25 мая 2022, 15:02

Мир на пороге Третьей мировой: как избежать такого сценарий – о чем говорит предупреждение Сороса

-

25 мая 2022, 13:40

Шаг к дефолту РФ: почему теперь вероятность почти 100% – как США решились на такой шаг

-

25 мая 2022, 12:50

Освобождение Крыма и других территорий: когда прогноз президента начнет воплощаться в жизнь

-

23 апреля 2024, 18:24

Какой сценарий Кремль готовит для Молдовы: почему Украине и Западу важно среагировать

-

23 апреля 2024, 14:55

Как решить проблемы с наполнением армии: почему закон о мобилизации серьезно запоздал

-

23 апреля 2024, 14:27

О чем говорят заявления Польши и РФ о ядерном оружии: какими могут быть последствия

-

23 апреля 2024, 12:50

Что поняли союзники: получит ли Украина все необходимое для победы

-

23 апреля 2024, 06:40

В Украине начался передел игорного рынка

-

22 апреля 2024, 15:12

В чем Запад и Россия пытаются убедить Китай: устраивает ли Пекин война в Украине

-

22 апреля 2024, 14:25

Как теракт в Крокусе бьет по самой же РФ: поверили ли россияне в бред об украинском следе

-

22 апреля 2024, 12:35

Почему Ермак в рейтинге Time ТОП-100 самых влиятельных людей мира: что происходит в Украине

-

22 апреля 2024, 11:47

Активизируется ли Запад в поддержке Украины: какую роль сыграет позиция США

-

21 апреля 2024, 14:35

Чем запомнилась неделя: какие последствия для Украины