Рубрики

МЕНЮ

Более миллиона смартфонов заражено вирусом

Более чем на одном миллионе мобильных устройств на базе Android было обнаружено вредоносное программное обеспечение, которое компания из сферы безопасности Check Point назвала Googlian

Виталий Войчук

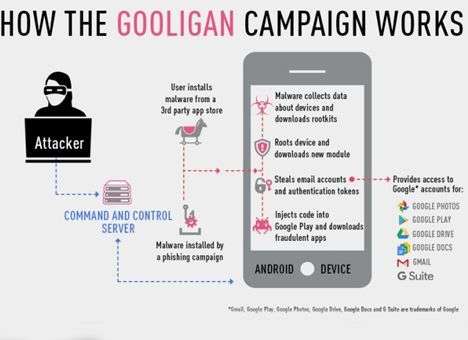

Вредоносное ПО впервые появилось в Сети ещё в августе и теперь заражает примерно 13 тысяч устройств в день, сообщает "3Dnews".

Вирус использует уязвимости в Android 4 и 5 (Jelly Bean, Kit Kat и Marshmallow) и распространяется в сторонних магазинах приложений. Более половины заражённых устройств находятся в Азии, где такие магазины особенно популярны. Полный список заражённых приложений можно найти на этой странице внизу: среди них — простые игры вроде Slots Mania и более подозрительные программы с такими названиями, как Sex Photo.

Вредоносное ПО срабатывает благодаря двум достаточно известным уязвимостям в ядре Linux, получая контроль над устройством сразу после установки приложения. Вирус сразу же похищает токен авторизации Google, что даёт злоумышленникам доступ к аккаунту пользователя.

ПО не получает доступ к личным письмам и файлам пользователя. Когда команда Android Security проверила затронутые вирусом аккаунты, она не нашла ничего, что бы указывало на получение злоумышленниками доступа к данным или использование токена в мошеннических целях. Исследователи утверждают, что вирус не был направлен на каких-то конкретных людей или организации.

Злоумышленники используют вирус для завышения оценок приложений в Google Play. Вредоносное ПО скачивает безопасные приложения из официального магазина и ставит им наивысшие оценки. Результат — резкий рост рейтингов в Google Play.

В случае обнаружения вируса понадобится переустановка системного программного обеспечения.

Фото: "3Dnews".

Читайте Comments.ua в Google News

Обсуждения

Новости партнеров

Новости

-

сегодня, 06:45Донецкий клан в фармацевтике: Бахтеева и Богатырева на рынке здоровья украинцев

-

сегодня, 00:50Школьников в оккупации готовят к войне против Украины: подробности

-

сегодня, 00:45Рассмешили самих себя. РПЦ наградила известного пропагандиста за "объективность"

-

сегодня, 00:25РФ прорвала оборону на Купянском направлении: что известно

-

сегодня, 00:20Китай сближается с Европой: последствия для Украины

-

26 апреля 2024, 23:58Россия использует "танки-черепахи": насколько они эффективны

-

26 апреля 2024, 23:48Байден заявил, что готов дебатировать с Трампом. Что ответил экс-президент США

-

26 апреля 2024, 23:44Есть ли раскол в Кремле: о чем свидетельствует арест заместителя Шойгу

-

26 апреля 2024, 23:30Действительно ли у РФ бесконечные ресурсы: в ВСУ назвали реальный потенциал оккупантов

-

26 апреля 2024, 23:07"Халява" закончилась. Оккупантам больше не раздают бесплатное жилье

-

26 апреля 2024, 22:55Ситуация усугубляется. Враг захватил две деревни вблизи Авдеевки

-

26 апреля 2024, 22:45Может ли РФ захватить Харьков: прогноз эксперта

-

26 апреля 2024, 22:34Как РФ удалось нарастить военный потенциал: два ключевых фактора

-

26 апреля 2024, 22:11Эрдоган передумал встречаться с Путиным: какая причина

-

26 апреля 2024, 21:57США объявили новый пакет помощи на $6 млрд: что получит Украина

-

26 мая 2022, 20:32

Беларусь создает военное командование Юг на границе с Украиной: что это значит – что задумал Лукашенко

-

26 мая 2022, 16:18

Дефицит соли в Украине: можно ли было его избежать – как скоро проблема будет решена

-

26 мая 2022, 15:32

Почему расширение НАТО важно для США и Украины – стоит ли Киеву искать альтернативу

-

26 мая 2022, 13:05

На Западе снова хотят умиротворить Путина: почему звучат такие заявления – правильно ли реагирует Украина

-

26 мая 2022, 10:42

Визы для россиян: какова вероятность их введения Украиной – почему именно сейчас поднят этот вопрос

-

26 мая 2022, 08:02В Генштабе назвали главную цель врага на ближайшие дни

-

25 мая 2022, 17:00

Путин хочет «спасать» россиян в Херсоне и Запорожье: о чем новый указ президента РФ – как реагировать Киеву

-

25 мая 2022, 15:02

Мир на пороге Третьей мировой: как избежать такого сценарий – о чем говорит предупреждение Сороса

-

25 мая 2022, 13:40

Шаг к дефолту РФ: почему теперь вероятность почти 100% – как США решились на такой шаг

-

25 мая 2022, 12:50

Освобождение Крыма и других территорий: когда прогноз президента начнет воплощаться в жизнь

-

26 апреля 2024, 19:22

Что происходит на фронтах: какое значение имеет помощь США

-

26 апреля 2024, 15:54

Что происходит внутри России: к чему может привести конфликт между башнями Кремля

-

26 апреля 2024, 13:27

Почему Путин усилил ядерный шантаж: что напугало Кремль

-

26 апреля 2024, 12:47

Почему не дождались кадровых изменений во власти: о чем говорит ситуация с отставкой Сольского

-

25 апреля 2024, 18:25

Что происходит между США и КНР: о чем говорит позиция Си по войне в Украине

-

25 апреля 2024, 17:25

Чего боится РФ: как пытается сорвать саммит мира

-

25 апреля 2024, 15:47

Оправданы ли действия МИД с запретом консульских услуг для мужчин: почему возник резонанс

-

25 апреля 2024, 14:50

Помощь Запада под конкретные условия: о чем идет речь, какие красные линии

-

24 апреля 2024, 19:02

Почему санкции против РФ утратили свою эффективность: как изменить ситуацию

-

24 апреля 2024, 15:50

Популизм или стоящее дело: почему в Раде захотели забрать деньги у партий и направить их на ВСУ